Me traslado a mi propio dominio en la siguiente pagina : https://www.tecnolaboratorio.com/

Archivo de la categoría: Seguridad Informatica

Tipos de configuracion del router Linksys WRT54G

Redes Inalámbricas (WLAN)

En esta práctica configuraremos la parte Wireless de un punto de acceso o un router, intentando identificar las mejores prácticas referentes a seguridad.

El router que tenemos entre manos esta vez es el Linksys WRT54G.Es un router muy típico que podemos encontrar en el mercado y destaca por su precio económico respecto a sus prestaciones.

En un anterior post os hable de como configurar el router de Telefonica Xavi 7968 y como garantizarnos un poco mas de seguridad,ya que la seguridad total no existe.Os dejo el enlace:

Estos son unos sencillos pasos para cambiar la configuración de nuestro router fácilmente:

Si queremos entrar en el punto de acceso con usuario y contraseña modificar el SSID y el canal.¿Esto para que nos sirve?

Pues bien el punto de acceso es nuestro router ye s el aparato que nos da la cobertura wifi a nuestrs dispositivos pero si queremos configurarlo de forma mas eficaz tenemos que acceder a el.Para ello debemos de tenerlo conectado a neutro ordenador a través de un cable de red y conectarlo a una de las entradas que están en la parte posterior.Elegiremos una de las 4 que están en nuestro router.

Para entrar en la pantalla que nos da acceso al router debemos de ir a nuestro navegador,y tecleamos la sigiente direccion: 192.168.1.1.Nos pedira que pongamso un nombre de usuario y una contraseña.

Introducimos el usuario y la contraseñpa por defecto que vienen en el manual del router.En este caso:

Usuario: se dejarán en blanco, es decir no se introduce nada.

Password: admin

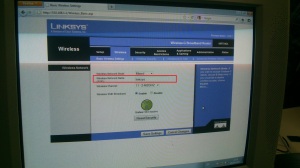

La primera página que aparece si el usuario y la clave son correctos es la que podemos ver en la siguiente imagen:

EL SSID es el nombre que le damos a nuestra red WIFi,es decir, el nombre que saldrá en los dispositivos que tengamos conectados y al que nos conectaremos posteriormente.

Aquí podemos elegir el nombre que mas nos guste y le damos ala opción save settings.

¿Porque debemos de cambiar el canal ?Es recomendable elegir un canal en el que no existan otras redes wifi y a ser posible que este libre ya que de este modo el trafico en nuestra red sera mas rápido y ganaremos eficaci,ya que evita interferencias cambiando el canal.Es una tarea imprescindible si queremos sacar el máximo jugo posible a nuestra conexión a Internet.

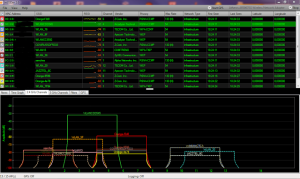

.Para esto primero debemos saber que redes están ya emitiendo y en que canales están.Para esto existe un programa muy bueno que se llama InSSIDer – Descargar.

En esta captura de imagen podemos ver que el canal mas liberado es el canal 9 por lo que seria una muy buena opción para configurar nuestro router.

Para hacer este cambio en nuestro router deberemos ir a la opción wireless chanel justo debajo del SSID y poner ahi el canal 9.

La tercer opción es Wireless SSID Broadcast: esto lo que significa es si queremos que sea visible o no lo sea nuestra red.

Comprobar que se nos da una dirección IP. ¿Cómo obtenemos dicha dirección IP

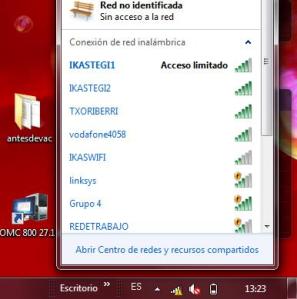

Una vez configurado el router comprobamos que podemos acceder al punto de acceso desde un portátil.Hemos configurado la red abierta y hemos puesto el nombre de red REDETRABAJO.

Habilitamos la opción DHCP SERVER.DHCP (sigla en inglés de Dynamic Host Configuration Protocol) es un protocolo de red que permite a los nodos de una red IP obtener sus parámetros de configuración automáticamente. Se trata de un protocolo de tipo cliente/servidor en el que generalmente un servidor posee una lista de direcciones IP dinámicas y las va asignando a los clientes conforme estas van estando libres, sabiendo en todo momento quien ha estado en posesión de esa IP, cuanto tiempo la ha tenido, a quien se la ha asignado después.

Hemos configurado esta opción para que nos empiece a dar IPS a partir del 100 osea 192.168.1.100 sseria al ordenador cliente la IP que se le asignaría.

Desconectarnos de la red inalámbrica. Ocultar el SSID e intentar conectarnos otra vez:

Al ocultar la SSID no podemos ver el punto de acceso que hemos creado y no podemos conectarnos si seriamos un usuario/cliente normal.

Configurar seguridad WEP, intentar volver a conectarnos.

WEP fue el primer estándar de seguridad para redes Wi-Fi. Hoy está superado.

NO debes usar WEP para proteger tu red inalámbrica si tienes alternativa. Su protección es demasiado débil. Se puede crackear un cifrado WEP en pocos minutos usando las herramientas adecuadas.

Configurar seguridad WPA

Técnicamente, WPA-PSK (Wi-Fi Protected Access Pre-Shared Key) significa «Acceso protegido de fidelidad inalámbrica con clave previamente compartida». La encriptación usa una autenticación de clave previamente compartida con cifrado TKIP (Temporal Key Integrity Protocol, Protocolo de integridad de clave temporal), denominado en adelante WPA-PSK/TKIP.

Según la descripción de Microsoft, WPA-PSK proporciona una sólida protección mediante codificación para los usuarios domésticos de dispositivos inalámbricos. Por medio de un proceso denominado «cambio automático de claves», conocido asimismo como TKIP (protocolo de integridad de claves temporales), las claves de codificación cambian con tanta rapidez que un pirata informático es incapaz de reunir suficientes datos con la suficiente rapidez como para descifrar el código. (Pondremos lo de «incapaz» entre comillas, por si las moscas).

También podemos elegir AES en vez de TKIP. Por último, escogeremos una clave; al contrario que en el caso de WEP, aquí podemos usar mayúsculas, minúsculas, números y símbolos. De hecho, es muy recomendable hacerlo.

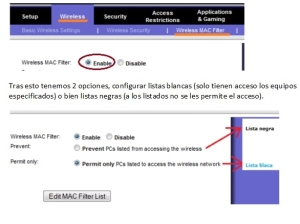

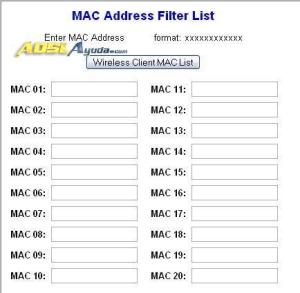

Crear una lista negra y evitar que se conecten determinadas direcciones MAC

En Wireless apartado Wireless MAC filter tendremos que poner la dirección MAC del equipo que queremos bloquear.

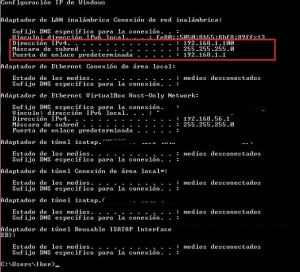

Para saber nuestra dirección MAC iremos a Inicio/ejecutar y pulsaremos cmd y se nos abrirá una ventana de símbolo de sistema, en ella escribiremos ipconfig /all y apuntaremos donde pone «dirección física» y la apuntaremos sin los guiones cada 2 números que nos muestra, si por ejemplo la dirección física es 00-00-00-00-00-00 en esta ventana la pondríamos como 000000000000.

Cambiar la configuración IP para poner una dirección fija de la red 10.0.0.0/8 comprobar el funcionamiento

Cambiar la configuración IP para poner una dirección fija de la red 10.0.0.0/8 comprobar el funcionamiento:

Desactivamos el dhcpb server.

Si configuramos el punto de acceso con una dirección Ip fija como 10.0.o.o/8 cualquier ordenador o dispositivos que quiera conectarse a esa red wifi tendrá que estar dentro de esta red.

Configuracion wireless para router Xavi 7968 de telefonica

Una breve introducción a la seguridad:

La seguridad total no existe

Posiblemente los sistemas mas seguros sean los sistemas informáticos de la banca. Algunas paginas siguen sin cumplir los estándares que ayudan a los clientes a hacer transferencias por internet, lo cual a mi manera de verlo es un craso error,ya que si si los navegadores no son compatibles con las implementaciones que se necesitan hacer los clientes no pueden operar en condiciones..,pero para la banca como para cualquier otra implantación,sea del tipo que fuere. La informática es una herramienta que debe de agilizar la vida no complicarla aun mas. Pero las incompatibilidades hacen de todo esto un infierno ha veces.

¿porque no les pasa esto a los bancos?E aquí la gran pregunta que debemos respondernos.

Los sistemas militares tampoco son seguros,el mayor daño siempre provendrá de las personas y de la ingeniería social(es la práctica de obtener información confidencial a través de la manipulación de usuarios legítimos ) ,aquella que con artimañas consigue las claves y sin necesidad de utilizar la técnica accede a a cualquier plataforma.

Vamos al lio :D:

Primero vamos a cambiar la configuración de nuestro Router para tener un poco mas de seguridad:

Son unos sencillos pasos para conocer un poco mas de las opciones del router Xavi 7968

Cambiar la encriptación WiFi de WEP a WPA

Poner mi red no visible,cambiar el nombre de mi Red.

Saber quien esta conectado actualmente a nuestra red y filtrado MAC

No os preocupeis si pensais si pensais que algo va mal, siempre podeis volver el router a sus valores por defecto de fabrica.

Para cualquier duda podeis enviarme un email.:D.Gracias por vuestra atención.

1.-Para entrar en nuestro router : En nuestro navegador web ponemos 192.168.1.1 La configuración por defecto del router tiene los siguientes valores: Usuario: 1234 Password: 1234 Dirección IP: 192.168.1.1

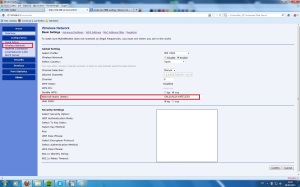

2.-En overview—>Go to Advanced view

3.-OPCION ARP:

Tb llamado tabla ARP. Aquí se guardan todas la direcciones MAC,direcciones físicas que nuestro router ha echo conexión .

De modo que en dicha tabla deben aparecer todos los dispositivos conectados a la red, ya que todos en algún momento habrán tenido que comunicarse con el router.

De modo que si encontramos más dispositivos en la tabla de los que tenemos, o alguno que no coincide con los nuestros es que alguien ha accedido a nuestra red.

Se suele guardar en forma de tabla,por eso que de ahí se llama tabla ARP.

4.-Network Name y Hide SSID:

El Network Name es el nombre que le podemos poner a nuestra red wifi.Muy sencillo

Si queremos ocultar nuestra wifi y que no sea vista públicamente tenemos la opción de desactivar el SSID y ponerla oculta.

El SSID (Service Set Identifier) de un router es el nombre que se transmite a identificarse a si mismo.

Tendremos que activar la opción YES si no queremos que nuestra red no sea visible,

No se mostrara tu red Wifi públicamente en el router.

Otra opción que tenemos es ponerle una nombre que aleje al intruso.

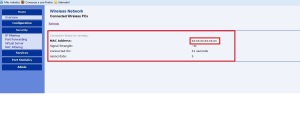

5.-Wireless Network:

Si queremos saber quien esta conectado actualmente a nuestra red solo tenemos que mirar la opcion Wireles network.Tb nos dara la MAC y el nombre del ordenador por lo que nos puede dar una pista.

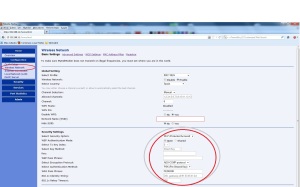

6.-Cambiar la encriptación WiFi de WEP a WPA en el router Xavi 7968 de telefonica:

Configuración WPA2-PSK/AES

Cuando se trata de seguridad de red inalámbrica, no existe realmente una sola regla que debe seguir: Utilice el cifrado WPA2, y asegúrese de que está utilizando una clave de red fuerte, entra más caracteres y más combinación de letras y números tenga su contraseña muchas más horas tardará un programa en descifrarla. Cambie la contraseña periodicamente, windows la reconocerá automáticamente cada vez que se conecte.

Como clave de acceso tenemos que se seleccionar una a ser posible alfanumérica y que compagine minúsculas y mayúsculas.

1.- Mediante navegador:

Abrimos el navegador y accedemos al router con http://192.168.1.1

Vamos a Admin– – > Reboot

2.- Mediante botón posterior RES:

Apretamos durante 12 segundos aproximadamente con un clip la parte posterior del módem encontraremos un agujerito

Se restaurara y se reseteara el modem a los valores por defecto de fabrica.

8.-Filtrado MAC

Filtra por la dirección MAC los adaptadores de red que se conectan inalámbricamente . La dirección MAC está compuesta de 12 dígitos hexadecimales [0..9, A..F] y cada adaptador tiene una dirección MAC única en el mundo.

Para filtrar la MAC de un ordenador que crees que se esta conectando sin tu permiso a tu router solo tienes que averiguar cual es su MAC.

Para eso te aconsejo que te descargues este sencillo programa,el WifiGuard que te dirá los ordenadores que tienes conectados a tu Router y su direccion MAC la cual podras filtrar

WiFi Guard nos permite saber inmediatamente si nuestra red está siendo usada sin permiso gracias a un escáner de red que se ejecuta a intervalos fijos y nos envía informes inmediatos en caso de detectar dispositivos conectados a los que no hemos dado autorización para conectarse.

Es compatible con Windows, Mac y Linux.

http://www.softperfect.com/products/wifiguard/

Para que no se vuelvan a reconectar.Los pasos son muy sencillos,tienes una lista blanca y una negra.La negra es para bloquear las MAC que tu quieres.La añades y listo.:D

>Ponemos la MAC en el recuadro en blanco dependiendo de lo que queramos hacer si esta en lista blanca o lista negro

>aplicamos

>guardamos

XAVi Technologies Corporation:

Manuales:

http://www.movistar.es/particulares/ayuda/internet/adsl/equipamiento-adsl/routers/amper-xavi-7968r

http://www.costatropic.com/routermanual.pdf

Si no ves los documentos, puede que necesites descargar Adobe Acrobat: http://get.adobe.com/es/reader/

Programas utiles y gratuitos que ayudaran a defender tu equipo

Si sospechas que tu equipo esta siendo espiado o contiene software malicioso sera mejor que instales estas utilidades que pueden ayudarte a proteger tu equipo.

1º Haremos un escaneo de tus puertos para ver si los tienes configurados correctamente.

1º Haremos un escaneo de tus puertos para ver si los tienes configurados correctamente.

En esta pagina web http://linebenchmark.bandaancha.eu/index.php/escaner-de-puertos.html podrás comprobar el estado de tus puertos.

Dependiendo de la velocidad de la conexión y la cantidad de puertos

a analizar, se tardará más o menos tiempo.

Puede llegar hasta a algunos minutos.

En el caso de que encuentres algún puerto abierto deberás de cerrarlo inmediatamente con algún manual que encuentres por Internet de tu router.

2º Usa Microsoft Security Essentials para protegerte contra virus, software espía y otros programas de software malintencionado.

Ofrece protección en tiempo real para tu PC de casa o de tu pequeña empresa.Microsoft Security Essentials es gratis* y se ha diseñado para que sea fácil de instalar y usar. Se ejecuta discretamente y con eficacia en segundo plano, por lo que no es necesario preocuparse de actualizaciones o interrupciones.

http://windows.microsoft.com/es-ES/windows/security-essentials-download

3ºDescargate SpyBot Search & Destroy 2 que es uno de los primeros AntiSpyware que todavía conserva todas sus bondades ofreciéndose de manera totalmente gratuita, en español y actualizándose semanalmente, lo que le permite detectar y eliminar miles de Spywares, Adwares, Troyanos y otros tipos de Malwares.

http://www.infospyware.com/antispyware/spybot/

Mirate el tutorial porque antes de pasar el spybot hay que actualizarlo

4ºActualiza tu antivirus y si no lo tienes a que esperas ?

5ºConfigura correctamente tu firewall de Windows y mantén actualizado tu Windows

http://windows.microsoft.com/es-ES/windows7/Understanding-Windows-Firewall-settings

Son unos sencillos programas que te puede hacer la vida mas tranquila.Un saludo 😀

Consejos para navegar mas seguro por internet

Estas son unas recomendaciónes básicas para protegerte un poco mas frente a los ataques que existen por Internet.

Internet es la red de redes y nunca estamos totalmente protegidos frente alas amenazas existentes.La única manera manera seria tener nuestro ordenador aislado del mundo digital.

Desde las redes sociales,pasando por los juegos en red hasta la simple navegación corremos riesgos que podemos evitar si sabemos las herramientas que tenemos a nuestro alcance.

No podemos dar por echo nada o por seguro .

EL SENTIDO COMÚN TIENE QUE SER NUESTRO PRINCIPAL ALIADO

ES EL SECRETO PARA NAVEGAR «SEGURO»

Formación y prevención: no dejes de informarte

Si detectas algún peligro… ¡actúa!

Tener cuidado con las conexiones desde ordenadores públicos,extremar las precauciones en las redes Wi-Fi inseguras

Cambia tus contraseñas con habitualidad

NAVEGACIÓN WEB

1.- Evita páginas web que posean amenazas capaces de infectar al usuario.y no acceder a sitios web de dudosa reputación.

2.-Descargar aplicaciones desde sitios web oficiales

Tendemos a descargar de cualquier sitio y de mala manera por ahorrarnos tiempo pero no nos damos cuenta que a la larga si nos infectamos tardaremos mas en solucionar el problema, por no haber tenido prevención.

3.-Descargar aplicaciones desde sitios web oficiales

Tendemos a descargar de cualquier sitio y de mala manera por ahorrarnos tiempo pero no nos damos cuenta que a la larga si nos infectamos tardaremos mas en solucionar el problema, por no haber tenido prevención.

4.-Tener precaución con los resultados arrojados por buscadores web

5.- Evitar el ingreso de información personal en formularios dudosos

6.- Debemos vigilar el acceso a internet por parte de los menores

7.- Pago por internet o una compra debemos hacerlo siempre desde un ordenador seguro

Nunca desde ordenadores públicos ni redes wifi públicas que son fácilmente explotables.

8.- Usa complementos adicionales para el navegador

En el caso de Firefox podemos instalar No-Script un complemento muy conocido que evitará que una página web pueda ejecutar código Javascript o cualquier otro tipo de plugin que pueda resultar sospechoso de ejecutar código malicioso. Si usamos el navegador de Google, también tiene una extensión parecida.

TU SISTEMA OPERATIVO

9.-Actualizar el sistema operativo y aplicaciones

Esto es muy importante ya que consigues mas actualizando los sistemas operativos que con antivirus ya que las correcciones de seguridad están actualizadas.

10-Utilizar tecnologías de seguridad: las soluciones antivirus, firewall y antispam.

11.-Evitar la ejecución de archivos sospechosos

No pase por alto los signos de un funcionamiento anómalo del sistema, podrían ser síntomas de virus.

Configure el sistema para que muestre las extensiones de todos los archivos.

12.-Utilizar contraseñas fuertes

13.- Hacer copias de seguridad

Haz copias de seguridad con cierta frecuencia, para evitar la pérdida de datos importante.

REDES SOCIALES

14.-Configurar las políticas de privacidad en las redes sociales

Microsoft nos entrega una lista con algunos consejos importantes para mantener una mejor seguridad en redes sociales como Facebook, Twitter, MySpace y Windows Live Spaces y así proteger nuestra identidad, información personal y datos financieros

http://conecti.ca/2012/04/27/consejos-para-proteger-tu-seguridad-en-redes-sociales/

CORREO WEB

15.-Identifica los mensajes que recibimos

16.-Analizar los archivos adjuntos

Cuidado con el SPAM que recibimos en nuestras cuentas de correo

17.-Evita el spam

Prevención ante los enlaces que aparecen

USO DE USBs y DISCOS EXTERNOS

18.-Analice previamente cualquier medio susceptible de ser infectado que inserte en su equipo.

Mantenga en su poder un disco de inicio del sistema limpio de virus.

Proteja los dispositivos extraíbles contra escritura, es el mejor método de evitar la propagación de los virus de «boot» o arranque.

Retire los dispositivos extraíbles de sus espacios al apagar o reiniciar su computador.

Consejos para tener tu wifi de forma mas segura

- imagen extraída de : http://www.biosfera.cat

- .

- .

La tecnología Wi-Fi (Wireless Fidelity) es una de las tecnologías líder en la comunicación inalámbrica, y el soporte para Wi-Fi se está incorporando en cada vez más aparatos: portátiles, PDAs o teléfonos móviles. De todas formas, hay un aspecto que en demasiadas ocasiones pasa desapercibido: la seguridad.

Estos son unos sencillos consejos a tener en cuenta para todos los usuarios que tenga una conexión Wifi:

1- Conoce tu router y los principales conceptos WiFi

Los routers vienen por defecto configurados y con unos sencillos cambios internos puedes incrementar tu seguridad:

- Fija un número máximo de equipos que se puedan conectar al punto de acceso.

- Apaga el punto de acceso cuando no vayas a utilizarlo.

- Desactiva la difusión de tu SSID (nombre de su red wifi) para evitar que equipos externos identifiquen automáticamente los datos de tu red inalámbrica.

- Activa el filtrado por dirección MAC para que sólo los dispositivos permitidos tengan acceso a la red.

- Cambia la contraseña por defecto ya que muchos fabricantes utilizan la misma clave para todos sus equipos.

- Utiliza encriptación WPA (o WEP si tu sistema no permite la primera), para impedir que el tráfico de red sea fácilmente legible. Se recomienda WPA, ya que WEP es inseguro.

- Desactiva la asignación dinámica de IP (DHCP) a nuevos dispositivos que se quieran conectar a la red, haciéndose necesaria la asignación manual de las IPs.

2- Aprende a usar herramientas de auditoría de seguridad

Entre los principales programas que nos podemos encontrar son :

Beini ——————–>http://www.mediafire.com/?pxx1q7aes0lqh7l

Backtrack—————>http://www.backtrack-linux.org/downloads/

Wifislax—————–>http://tny.cz/fdb5d567 Password : mediafirelist

Wifiway—————–>http://uploaded.net/file/u3y6kwdm

Aircrack—————->http://www.aircrack-ng.org/

Esas son las que estoy probando últimamente y haré un post nuevo sobre algunas de ellas.

3.- Controla la cobertura de tu red WiFi

Debes pensar en dónde situar el punto de acceso.

Los aparatos electrónicos interfirieren en la señal así que podrás usarlo como escudo.

Si no aprovechas la velocidad del protocolo 802.11n, usa el b o el g: tienen menos alcance.

4.- No descuides la segurid

Comprueba si el cortafuegos que por defecto viene instalado en el móvil, ordenador o la tableta está encendido.

5- Apaga el WiFi si no vas a usarlo

6.-Utiliza el sentido común:

Cuando accedes a un wifi público, al igual que tú, otras personas pueden estar conectadas en ese momento.

En las redes wifi públicas, apenas tienes control sobre la seguridad de esa red, no todas encriptan la información o tienen protocolos de seguridad.

No des por hecho que un host wifi es seguro.

Con este sencillo programa instalado en tu portatil podrás saber que usuario están conectados a la misma red publica o de casa que tu:

WiFi Guard nos permite saber inmediatamente si nuestra red está siendo usada sin permiso gracias a un escáner de red que se ejecuta a intervalos fijos y nos envía informes inmediatos en caso de detectar dispositivos conectados a los que no hemos dado autorización para conectarse.

Es compatible con Windows, Mac y Linux.

Referencias:

http://onsoftware.softonic.com/wifi-consejos-seguridad

Guía para proteger la red inalámbrica Wi-Fi de su empresa – Inteco

Wireless y avances tecnológicos

Descripción swireless es una aplicación android, gratuita, de seguridadwireless.net que te permite estar informado de todas las evoluciones y avances tecnológicos que sudecen en la red, sobre todo en el ámbito wireless y android, con conexión directa a las noticias del portal. Ademas dispone de herramientas muy útiles, tales como conversores, así como toda una gama de videotutoriales y noticias destacadas. Acceso directo al contenido de facebook. Google Maps. Enlaces a todos los portales dependientes de seguridadwireless.net Presentación del portal, avisos legales, formulario y contacto (dirección de correos) para consultas particulares. Youtube con el canal oficial de videos de hacking wireless.

Extraído de http://www.seguridadwireless.net/

Chema Alonso: hacker y cómico

Backtrack para auditar diversos sistemas

Backtrack es una distribución tanto LiveCD, como instalable, que recopila una completa gama de utilidades para auditar diversos sistemas, aunque muy conocida por estar preparada para la auditoria de redes wifi, es mas interesante la revision del resto de las herramientas que nos ofrece para trabajar con todas las tecnologias

BackTrack es una distribución GNU/Linux en formato LiveCD pensada y diseñada para la auditoría de seguridad y relacionada con la seguridad informática en general. Actualmente tiene una gran popularidad y aceptación en la comunidad que se mueve en torno a la seguridad informática.

Se deriva de la unión de dos grandes distribuciones orientadas a la seguridad, el Auditor + WHAX. WHAX es la evolución del Whoppix (WhiteHat Knoppix), el cual pasó a basarse en la distribución Linux SLAX en lugar de Knoppix. La última versión de esta distribución cambió el sistema base, antes basado en Slax y ahora en Ubuntu.

Incluye una larga lista de herramientas de seguridad listas para usar, entre las que destacan numerosos scanners de puertos y vulnerabilidades, archivos de exploits, sniffers, herramientas de análisis forense y herramientas para la auditoría Wireless. Fue incluida en el puesto 32 de la famosa lista “Top 100 Network Security Tools” de 2006.

Os dejo el enlace y los manuales que son muy interesantes:

http://www.thempra.net/2011/08/curso-backtrack-5/

http://www.buscodescargas.com/como-hackear-conexiones-wifi-con-backtrack/

Hacktivistas y codigo Linux

Hacktivistas: Los Agitadores de la Red» Y «Código Linux»

Código Linux (Documental)

Historia del Software Libre, contada a través del proyecto GNU/Linux, donde se entrevista a los personajes mas relevantes del sector. Richard Stallman, Linus Torvalds, Alan Cox y muchos mas. GNU/Linux es uno de los términos empleados para referirse a la combinación del núcleo o kernel libre similar a Unix denominado Linux, que es usado con herramientas de sistema GNU. Su desarrollo es uno de los ejemplos más prominentes de software libre; todo su código fuente puede ser utilizado, modificado y redistribuido libremente por cualquiera bajo los términos de la GPL (Licencia Pública General de GNU) y otra serie de licencias libres. A pesar de que Linux (núcleo) es, en sentido estricto, el sistema operativo, parte fundamental de la interacción entre el núcleo y el usuario (o los programas de aplicación) se maneja usualmente con las herramientas del proyecto GNU o de otros proyectos como GNOME. Sin embargo, una parte significativa de la comunidad, así como muchos medios generales y especializados, prefieren utilizar el término Linux para referirse a la unión de ambos proyectos.

Richard Stallman Free software Song

Richard Stallman en Ecuador, cantando el temita, del free software, grabado por Julian Coccia.